Visibilidade centralizada em todo o ecossistema de engenharia

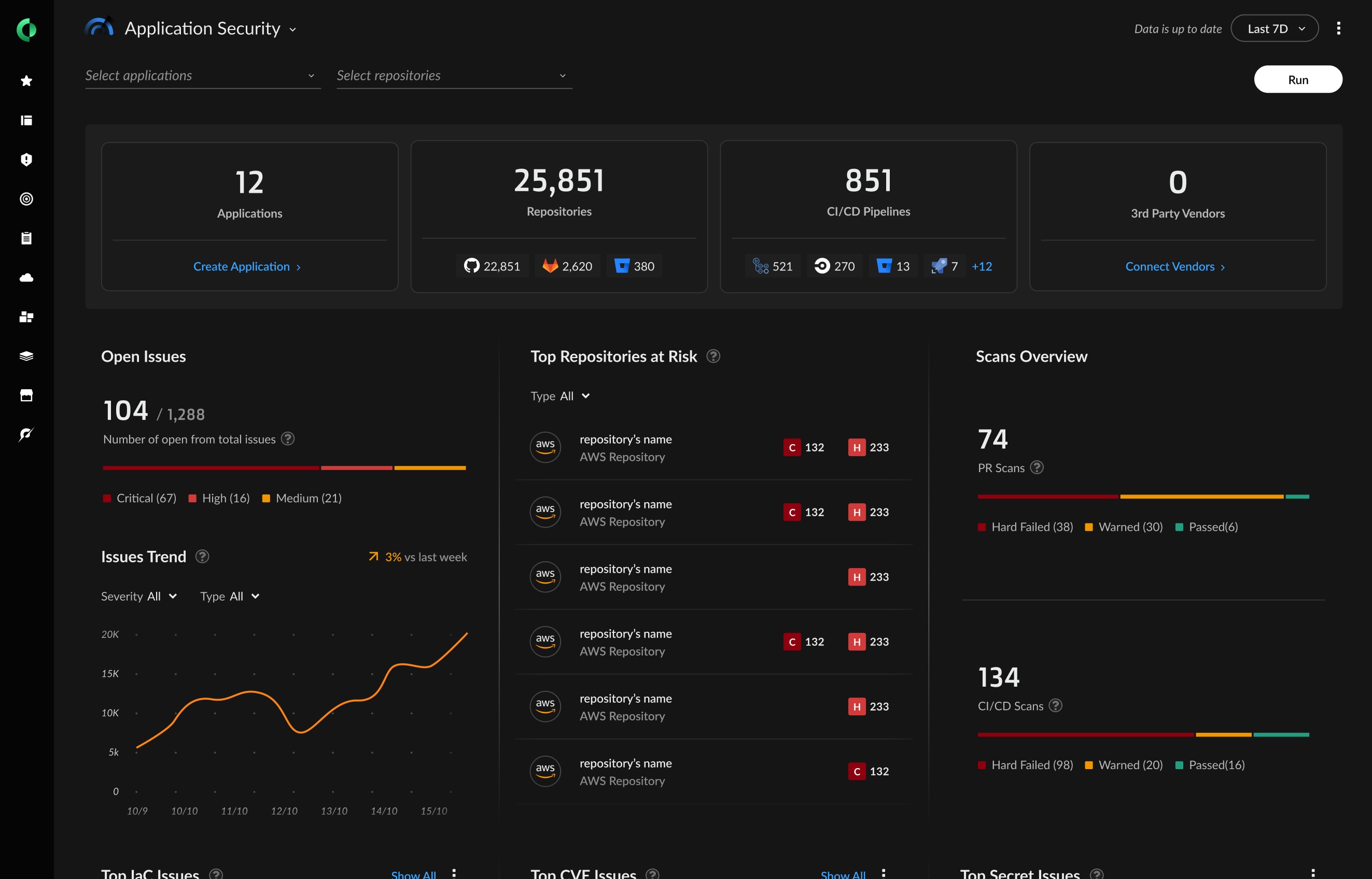

O ecossistema de engenharia nativo da nuvem está cada vez mais complexo, dificultando para equipes de AppSec obter a visibilidade abrangente que precisam para protegê-lo. Obter um inventário unificado dos idiomas, das estruturas e dos executáveis dentro de seus ecossistemas é o primeiro passo rumo a uma cadeia de suprimentos segura. O Cortex Cloud reúne uma única visão de todas as tecnologias em uso e seus riscos de segurança de código associados.

Faça varredura entre idiomas e repositórios com precisão inigualável

Identifique riscos de segurança em tipos de código de todos os idiomas mais populares.

Conecte os riscos à infraestrutura e aos aplicativos

Foque os riscos críticos que estão expostos na sua base de código, elimine falsos positivos e priorize remediações com mais rapidez.

Visualize sua cadeia de suprimentos de software

Obtenha um inventário consolidado de seus pipelines de CI/CD e riscos de código no seu ecossistema de engenharia.

Catalogue sua cadeia de suprimentos de software

Gere um inventário de materiais de software (SBOM) para rastrear todas as fontes de risco de aplicativos e entender sua superfície de ataque.